TeamViewer v6.0.11656 Acceso Remoto y Asistencia a Través de Internet

Android, Nokia y BlackBerry registran la actividad del usuario

Una constante en el mundo de la electrónica en general y de las comunicaciones en masa en particular es la conspiración acerca de un vigilante oculto que puede acceder a toda la información que se transfiere entre dispositivos.

Dicho de otro modo: que los terminales que sirven para que nos enviemos correos electrónicos, SMS o incluso paquetes de voz (llamadas, dicho pronto y mal) pueden ser interceptados de forma remota para que todos los datos que se muevan entre unos y otros pasen por un registro que compute toda esa vasta masa de información.

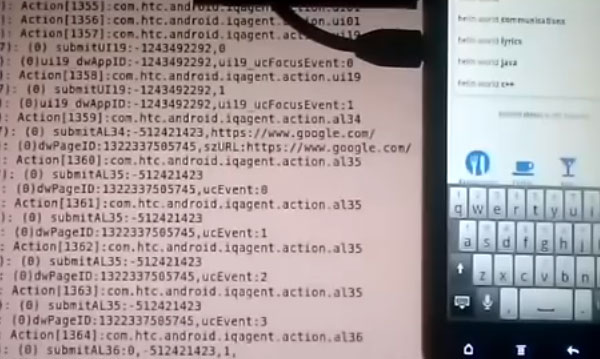

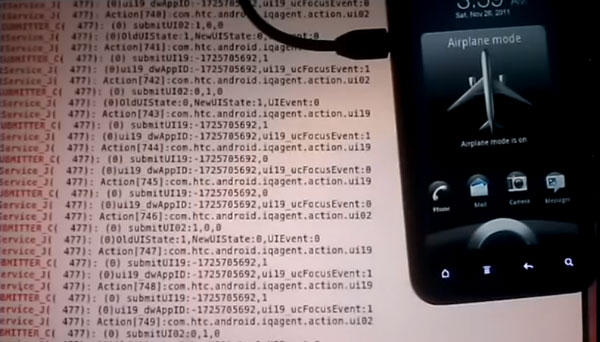

Trevor Eckhart es de esa opinión, según hemos conocido a través de la prestigiosa publicación especializada Wired. Este muchacho de 25 años habría investigado la forma en que funciona el software de la compañía Carrier IQ, instalado en móviles basados en Android, así como en terminales Nokia y BlackBerry.

Según sostiene Eckhart, esta plataforma estaría registrando constantemente toda la actividad que se desarrolla con un móvil. En un vídeo publicado en YouTube, este usuario muestra lo que parece ser todo un arsenal de datos que viene a describir todos y cado de los movimientos ejecutados con el teléfono donde se instala. Y cuando decimos todo, nos referimos a todo.

Una vez que Trevor Eckhart publicó este vídeo, los chicos de Google llegaron a amenazarlo con un pleito multimillonario por difamación, alegando que el software al que referencia este detective digital sólo registra información de sistema que sirva para valorar el funcionamiento del terminal, y que cualquier usuario acepta dentro de las condiciones de uso del aparato (esto es, el comportamiento de la batería, la calidad de la señal en función del área donde esté ubicado el móvil o el rendimiento de las aplicaciones, entre otras cuestiones).

No obstante, Google acabó por recular en sus intenciones de tomar medidas judiciales contra Eckhart cuando un organismo, la Electronic Frontier Foundation, atendió a los argumentos que sostiene el descubridor de esta extraña situación, que vienen a sugerir que todos y cada uno de los pasos que adoptamos con el smartphone donde funciona el Carrier IQ quedan detallados en un registro.

Así, por ejemplo, esta biblia de nuestros hábitos con el móvil llegan incluso a reflejar la frecuencia con la que llegamos a pulsar determinadas teclas, los números de teléfonos a los llamamos (o las llamadas entrantes), las páginas webs que visitamos… todo acabaría en los servidores de Carrier IQ, independientemente de que usemos conexión GSM, 3G o Wi-Fi, según esta conspiranoica historia.

Cómo bloquear a un usuario de Twitter

Quizás llevas poco tiempo siendo usuario de Twitter, la red social de los 140 caracteres, pero es posible que ya te hayas topado con algún otro tuitero que sea más pesado que un collar de sandías, o con los molestos bots (usuarios que envían entradas automatizadas) que te torpedean con promociones y ofertas de dudosa naturaleza.

En el primer caso, si no funciona la vía del diálogo (y allá cada cual cómo quiera ponerla en marcha), siempre queda la opción de bloquear al usuario para que sus peroratas no nos pongan de mala uva. Recuerda que en Twitter, el hecho de que no sigamos a un determinado usuario (es decir, que no seamos sus followers o seguidores), no quita que ellos se puedan poner en contacto con nosotros, independientemente de que nos sigan, siempre y cuando no sea a través de mensaje directo (o DM).

Siendo así, como decimos, la vía del bloqueo puede ahorrarnos más de un berrinche si somos de entrar al trapo con facilidad. Pero no sólo eso. Twitter ofrece además una herramienta para poder indicarle al sistema que, en el caso de estar haciéndose uso de técnicas de promoción masiva, o spam, el usuario sea penalizado.

Desde la propia interfaz web de Twitter (es decir, desde el navegador que usemos para entrar en Internet) están presentes estos dos comandos por separado. Así, podríamos decidir, en primer lugar, bloquear al usuario para que las menciones que nos hagan no aparezcan en nuestra línea de tiempo (timeline) ante nuevas actualizaciones y, posteriormente, si su comportamiento se corresponde con la definición de spam, reportarlo a Twitter para que tome cartas en el asunto.

En algunos clientes de Twitter, estas funciones pueden llegar incluso a estar combinadas en un solo comando. Tal es el caso de Tweetdeck, un programa disponible para Windows y Mac OS X, así como integrado en Google Chrome y móviles (compatible con iPhone o Android). Esta aplicación ofrece una opción autónoma para bloquear al usuario, así como otra que, a través de una única orden, bloquea y denuncia como spam a determinados tuiteros (algo que resultará especialmente interesante en el caso de los bots).

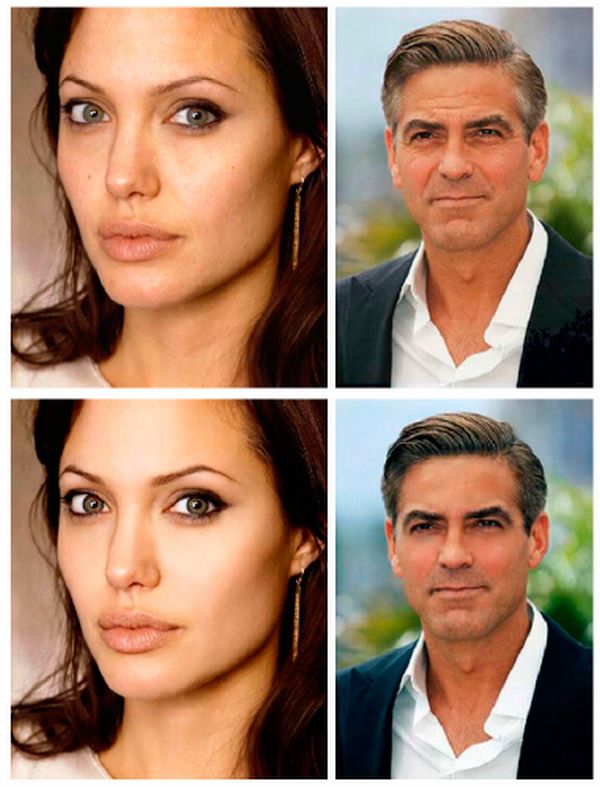

Las trampas de los retoques con Photoshop al descubierto

Lejos quedan aquellos días cuando el fotógrafo retocaba con lápiz las fotos en blanco y negro. Ya no hay que esforzarse tanto con el maquillaje, y las modelos no deben preocuparse de sacar pecho y meter tripa. El fotógrafo ya no tiene que poner una media sobre el objetivo para difuminar los estragos producidos por la edad del sujeto. La magia del Photoshop puede con todo. Las propias supermodelos lo saben, y sus agentes nunca olvidan incluir la cláusula de Photoshop en sus contratos.

El veterano programa de edición gráfica de Adobe lleva en el mercado desde el año 1990 y ya va por la versión CS5 (12.1). Los editores fotográficos experimentados consiguen unos resultados tan buenos con el Photoshop que a menudo es difícil saber si una imagen ha sido manipulada. Las revistas y las vallas publicitarias están repletas de imágenes completamente irreales. Sólo está al alcance de un puñado de científicos determinar la autenticidad de una fotografía digital. Hany Farid es uno de ellos.

Este perito forense especialista en imagen digital es Profesor de informática de la universidad privada Dartmouth College, radicada en Estados Unidos. El padre de Hany Farid era químico en la Kodak, pero su aproximación a la imagen digital es como informático. Está desarrollado un software forense digital capaz de averiguar si una imagen ha sido manipulada y con qué modelo de cámara fue tomada. Su sistema además detecta si ha sido alterada con Photoshop por los cambios geométricos y fotométricos.

Esa herramienta tan sólo dice si la imagen ha sido retocada. Averiguar qué ha sido modificado y cómo requiere otras técnicas. El Doctor Farid emplea un software de modelado en 3D que analiza las sombras de la foto para determinar si son consistentes con las fuentes de luz. Si las sombras no concuerdan, es probable que la fotografía esté compuesta por trozos de varias imágenes.

El Doctor Farid ha escrito dos artículos académicos que muestran las investigaciones realizadas con sus alumnos en este campo: “A Perceptual Metric for Photo Retouching” (Una métrica perceptual para el retoque fotográfico) y “Exposing Photo Manipulation with Inconsistent Reflections” (Exposición de la manipulación fotográfica a través de los reflejos inconsistentes).

Crecen los Virus en MAC

Los ordenadores Mac siempre han estado rodeados por un halo de seguridad que incluso ha llevado a tener la creencia general de que no existen los virus para Mac. No obstante, según un estudio el número de ataques que se han producido a esta plataforma a través de falsos antivirus se ha multiplicado por tres en los últimos meses. Una de las amenazas más peligrosas que atacan a los equipos de Apple es el falso antivirus FlashFake, que estrena nueva versión.

El peligro de este falso antivirus es que al instalarse en el equipo Mac del usuario destruye varios archivos principales de la protección integrada Xprotect. Se trata de un escáner que comprueba las firmas de los programas en busca de alguna irregularidad en las actualizaciones. El problema con el troyano es que también deja sin protección al equipo a la hora de recibir nuevos ataques. A pesar de que ha salido con una nueva variante, la principal función de este troyano es descargar archivos maliciosos al equipo.

También se ha producido un aumento muy fuerte en las amenazas a la plataforma móvil Android, que ya se ha convertido en la más infectada dentro del conjunto de los sistemas móviles. Desbanca del primer lugar a la plataforma J2ME, utilizada para crear aplicaciones móviles, y se sitúa con un 46,9%. Un aumento más que considerable teniendo en cuenta que en el mes de julio su porcentaje era solo del 24%.

El tercer lugar en este ranking lo ocupa Symbian, una plataforma móvil que está próxima a desaparecer debido a la decisión de Nokia de integrar Windows Phone en todos sus móviles. Curiosamente, la plataforma móvil de Microsoft apenas cuenta con infecciones conocidas, algo muy diferente a lo que ocurre con su plataforma de escritorio Windows. Claro que, en este caso no se trata de una mayor seguridad en la estructura del sistema móvil, sino en la completa falta de popularidad con la que cuenta en este momento. Por último, según el informe de Kaspersky Lab, el país más infectado del mundo sigue siendo Estados Unidos, seguido de Rusia y Alemania y Holanda peleando por la tercera posición.

HP, al borde del abismo

HP ha presentado sus resultados financieros correspondientes al cuarto trimestre fiscal de la empresa, unos resultados que evidencian la fuerte crisis financiera y a nivel interno que azota a la empresa desde hace varios meses. Y no solo porque los beneficios hayan caído un 91% (situando a la empresa al borde de los resultados negativos) sino porque también sus ingresos se han visto reducidos en un 3%, lo que evidencia la grave situación de la compañía.

Si algo ha demostrado HP durante este 2011 es que no ha sabido manejar la situación global de crisis ni rodearse de ejecutivos que supieran manejar las riendas internas de la empresa. En los últimos meses hemos visto como la empresa ha ido dando bandazos. Primero, con el anuncio de que la plataforma WebOS se integraría en todos sus dispositivos antes del final de 2011. Después, con la sorprendente noticia de que dejaban de lado el desarrollo de WebOS y que la empresa se estaba planteando vender su división de ordenadores (hablamos del mayor fabricante de ordenadores de la actualidad). Poco después, HP despedía a su CEO y la llegada de Meg Whitman provocó que se diera marcha atrás en esta intención de venta.

La empresaria se ha enfrentado a sus primeros resultados financieros con firmeza, y parece que por fin, con las ideas claras. Tras los ingresos de 24.200 millones de euros, la nueva CEO de HP ha anunciado que en 2012 terminarán con las grandes adquisiciones de empresas, una de las losas que está lastrando a la compañía. Su intención es que HP se centre en sus propias fuerzas para llevar a cabo las labores de investigación y desarrollo. Precisamente, WebOS llegó a la empresa de la mano de la adquisición de la empresa Palm en 2010. A pesar de ello, nunca consiguió posicionarse en el mercado como una alternativa a otros sistemas operativos móviles como Android.

Los beneficios de tan solo 178 millones de euros (la décima parte a lo que consiguió en el mismo periodo de 2010) muestran una tendencia preocupante de la que se salvan pocos segmentos. Una de las caídas más llamativas es la de la sección de impresoras, que ha bajado un 10%, por debajo de los 4.800 millones de euros. El último rumor que ha surgido es el de que HP podría utilizar su sistema operativo WebOS para sus impresoras, aunque lo más seguro a día de hoy es que la empresa termine por vender WebOS.

¿Qué tan adictos somos al teléfono celular?

Aunque cada uno de nosotros nos consideramos adictos a alguna cosa, la verdad es que la mayoría aseguramos no poder vivir sin nuestro celular.

El teléfono móvil, sobre todo los Smartphones, nos han vuelto tan dependientes a ellos que si lo olvidamos en nuestra casa al salir para nuestros trabajos, hemos llegado a sentirnos desnudos pero ¿Qué tan adictos somos?

En una infografía creada por Cash Generator nos muestra el grado de adicción de los usuarios a estos dispositivos:

*El 70% está dispuesto a dejar de tomar alcohol por tener su teléfono con ellos.

*La mitad de las personas confiesan sentirse adictas al celular

Mayores ciberataques del 2011

Así lo señala Unisys en una infografía creada para que se conozcan los ataques más grandes que han sucedido en el último año y lo importante que es mantener nuestras cuentas con un nivel de seguridad considerable.

Vean la siguiente infografía:

Facebook lanzará su propio Smartphone llamado Buffy

Facebook es una empresa líder en el mercado de las redes sociales y que ha logrado posicionarse en un lugar muy fuerte entre los usuarios. Quizá sea por esto que esta empresa busca expandirse a otros mercados pero ¿qué tal el de los Smartphones?![]()

Así como lo lees, Facebook lanzará un Smartphone junto con la empresa HTC llamado Buffy y que trabajará con el sistema operativo de Android. No es la primera vez que los rumores sobre el teléfono móvil de Facebook se escuchan pero esta es la primera vez que podemos decir que casi están confirmados.

Acerca de los rumores del lanzamiento de este Smartphone, se dice que no será pronto ya que apenas se decidió trabajar con HTC en lugar de Samsung para desarrollarlo y se espera que tarde alrededor de 12 y 18 meses.

Hasta ahora las estadísticas de Facebook indican que existen más de 350 millones de usuarios móviles de Facebook y que esta empresa está relacionada con más de 475 operadores móviles en el mundo, algo que pudiera darle una ventaja en este sector.

Hasta ahora no hay mucha información al respecto pero estaremos informándoles acerca de las un noticias.

¿Ustedes comprarían este Smartphone?

¿Qué vale más un “Me gusta” o un comentario en Facebook?

Muchas veces hemos explicado la importancia para las empresas de inspirar a los usuarios a que compartan nuestra información con sus amigos e incluso solo presionen “me gusta” en las publicaciones que compartimos con ellos.

EdgeRank Checker realizó un estudio en donde nos muestra la importancia de los comentarios en las publicaciones, el número de veces que los usuarios presionan el botón de “Me gusta” y el porcentaje de impresiones.

Los resultados arrojaron que por cada persona que oprime el botón de “Me gusta” existen 3.0103 clics en la acción publicada; por cada comentario existen 14.678 clics; y por las impresiones existen 0.005 clics.

Esto significa que si una persona presionó el botón de “Me gusta” en nuestra publicación, otras 3 dieron clic en él, y así con cada una de las otras interacciones. Esto sugiere que lo más importante es tratar que la gente comente nuestras publicaciones.

Esta información es muy importante para los mercadólogos, publicistas, vendedores y community managers que buscan posicionarse en internet.

Otra información interesante es el hecho de que este número de clics se incrementa en miércoles, ya que este día en donde se presentan los índices más altos, aunque no existe un motivo muy claro del por qué.

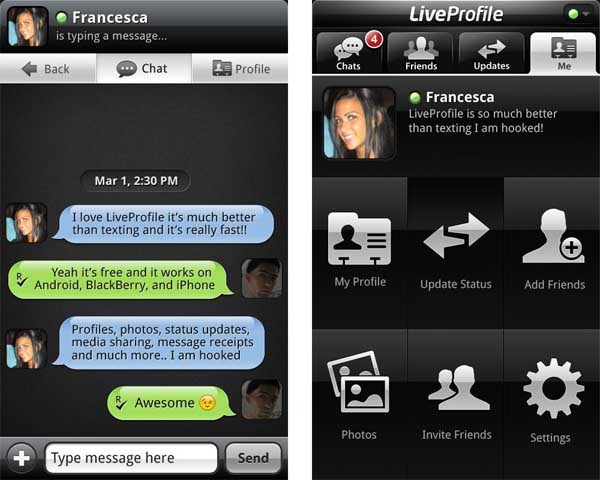

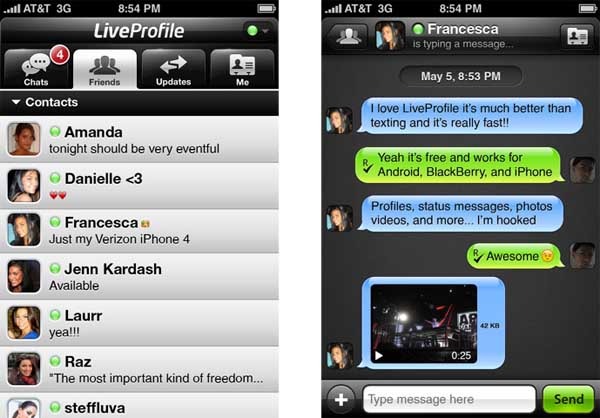

LiveProfile, una red social de mensajes gratuitos para móvil

Día a día el número de redes sociales va creciendo. Ya sean temáticas o no, las aplicaciones que mantienen al usuario en contacto con el mundo en todo momento y en cualquier lugar siguen proliferando entre las distintas plataformas. Una de ellas es LiveProfile, en este caso basada en la mensajería instantánea y gratuita a través de Internet. Con un funcionamiento muy parecido al de WhatsApp, permite mandar y recibir mensajes además de contar con un perfil actualizable.

Pero no sólo, además, bebe de otras redes sociales como Twitter al contar con mensajes de estado actualizables de hasta 140 caracteres que hagan público un comentario, un estado de ánimo o cualquier pensamiento. Todo ello con posibilidades de publicarlo en una cuenta propia de Twitter o en el muro de Facebook con sólo sincronizar LiveProfile con estos perfiles. Una manera rápida y cómoda de mantener todos los perfiles actualizados.

La aplicación cuenta con un aspecto visual simple y atractivo. Además, posee un sistema de pestañas cómodo para que el usuario no se pierda entre las distintas funciones de la aplicación. Para comenzar a utilizar LiveProfile sólo es necesario crear una cuenta personal introduciendo una dirección de correo electrónico y una contraseña en el menú Crear Cuenta que se muestra la primera vez que se inicia la aplicación. A partir de aquí, la aplicación ya se encuentra operativa.

La siguiente pantalla que se presenta es la de la lista de contactos del terminal. Aquí es posible escanear todo el listín para conocer quién posee ya esta red social. Además, se muestra otra lista de contactos ajenos al entorno del usuario que tienen instalada LiveProfile en sus smartphones. Pulsando en el botón Añadir pasarán a ser considerados amigos del usuario y se podrá entablar una vía de contacto con ellos. Aquellos que no posean la aplicación podrán recibir invitaciones a modo de recordatorio para que se descarguen LifeProfile. Y una vez gestionada la lista de contactos, sólo hay que pulsar Hecho para comenzar a utilizar la aplicación.

En la pantalla principal aparecen cuatro pestañas que organizan las distintas funciones de la aplicación. En Chats es posible conocer las distintas conversaciones que se mantienen con otros usuarios. Por su parte, en Amigos se presentan todos aquellos contactos con los que es posible mandarse mensajes. Con la pestaña Actualizaciones se buscan nuevos eventos o conversaciones llevados a cabo. Finalmente, la pestaña Yo recoge el perfil personal dónde colgar una foto, actualizar el estado o añadir nuevas amistades.

Lo bueno de LiveProfile es que además de mensajes es posible compartir vídeos e imágenes a través de los mensajes instantáneos. Éstos cuentan con acuse de recibo para conocer si han sido leídos por el destinatario. Además, posee notificaciones push para alertar al usuario que ha recibido nuevos mensajes. LiveProfile trabaja en segundo plano, sin necesidad de ser iniciada a cada uso, y lo que es mejor, tanto su descarga como su uso son completamente gratis, ya que utiliza Internet para enviar los mensajes. Esta aplicación está desarrollada para móviles Android, BlackBerry y iPhone, y se puede conseguir a través del Android Market, BlackBerry App World y iTunes.

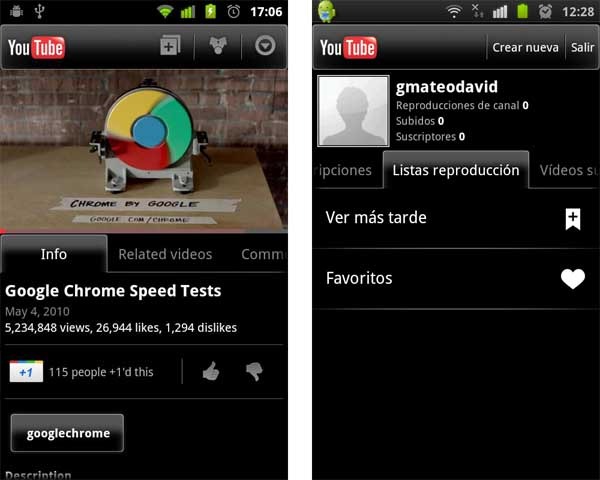

YouTube 2.3.4, el portal de vídeos para Android

Desde hace un par de días los usuarios de móviles con sistema operativo Android habrán recibido la notificación de que hay nuevas actualizaciones disponibles. Y así es. La aplicación del portal de vídeos más famoso de Internet, YouTube, recibe una actualización con varias novedades, y que eleva su versión a la 2.3.4. Unas novedades que se centran en la integración con la red social de Google, así como otras opciones útiles para su manejo.

En concreto, esta nueva actualización da la posibilidad a los usuarios que posean un perfil en la red social Google+ de hacer +1 (al estilo del característico Me gusta de Facebook) sobre sus vídeos favoritos. Para ello, se ha introducido el botón +1 en la pestaña de Información sobre el vídeo que se está reproduciendo, justo al lado de los pulgares que sirven para indicar si ese vídeo gusta o no.

Las otras novedades residen en la parte del manejo de la aplicación, siendo la más interesante el botón con el símbolo + situado en la barra superior. Con él es posible crear listas de reproducción propias, seleccionar vídeos como favoritos, o lo que es mejor, poder marcar vídeos para reproducir más tarde. Así, desde la pestaña de Listas de reproducción del canal, es posible encontrar estos vídeos en la lista Ver más tarde.

Finalmente, con esta actualización es posible comenzar a colgar o subir un vídeo a YouTube mientras se edita su información. Una buena manera de ahorrar tiempo y hacer un uso más eficiente de la aplicación. La versión 2.3.4 de la aplicación YouTube ya está disponible para su descarga en móviles y tabletas con Android. Además, es completamente gratis. Se puede conseguir desde el Anroid Market.

Windows 8 podrá ser instalado con solo 11 clics e incluirá antivirus

Aunque el Windows 7 es una de las versiones más aceptadas por los usuarios, el proceso de actualización fue una pesadilla para todos ellos ya que lo recuerdan. El proceso fue demasiado largo y se tenía que invertir una gran cantidad de tiempo.

Ahora con el nuevo Windows 8 estos problemas de actualización se han terminado ya que los trabajadores de esta empresa aseguran que solo se necesitan 11 clics y un solo wizard para llevar a cabo la actualización de este sistema operativo.

Obviamente este número de clics se modificará en relación con el sistema operativo (SO) que actualmente uses, el método de instalación y decisiones mediante el proceso.

Este nuevo SO podrá ser adquirido en internet y nos eliminará el fastidioso proceso de agregar los seriales de 25 dígitos mediante claves personales a través de la red.

Otra noticia importante de este SO es el hecho de que tendrá un antivirus integrado así evitarás la necesidad de tener que comprar uno por separado. El problema es que muchos no están de acuerdo con esto ya que, según dicen, es una afrenta a la libre competencia.

¿Qué les parece?

Facebook ha dado a conocer información importante acerca de la forma en que obtiene información de cada usuario.

Algunos representantes de Facebook como el director de ingeniería Arturo Bejar, el portavoz Andrew Noyes y Barry Schnitt y el supervisor de ingeniería Gregg Stefancik fueron entrevistados por el popular diario estadounidense USA Today en donde revelaron información importante que seguramente querrás saber.

*La primera vez que entras a Facebook.com la página inserta cookies en tu navegador. Si te registras dos cookies diferente se insertarán; si no te registras una sola es insertada.

*Estas cookies graban todas las páginas que visitas en el navegador (estas páginas deben usar los botones de “Me gusta” de Facebook u otro plugin de esta red), incluso se graban aunque no estés conectado en la red social.

*Aspectos como el tiempo que pasaste en una página, el día y la hora son grabados para crear un perfil de tu persona.

*Facebook mantiene esta información por 90 días y, según estas personas, todo esto se elimina después de este periodo.

*Si entras en tu perfil de Facebook también información como tu nombre, amigos, cuentas de correo y otras cosas también son grabadas.

Toda esta información puede ser utilizada para conocer tus inclinaciones políticas, creencias religiosas y orientaciones sexuales, incluso enfermedades que pudieras padecer. Con todo este tipo de información es probable que muchos quieran tratar de comprarla sin embargo, según estos directivos, Facebook no piensa venderla ni utilizarla de alguna otra forma que hasta ahora lo haya hecho.

Sin embargo es importante señalar que esta información si se utiliza para decidir el tipos de anuncios que se publicarán en el muro de cada persona.

¿Este tipo de medidas te preocupan o consideras que son los precios que se deben pagar por navegar en internet? Manden sus respuestas.

Google Music llega en su versión completa

Google ha dado a conocer su nuevo servicio llamado Google Music y aunque en mayo de este año ya había sido lanzada la versión beta, fue apenas ayer cuando la versión completa fue presentada al público en el evento Android.

Este proyecto de Google tiene como objetivo el poder competir con los servicios que actualmente dominan el mercado como lo son iTunes Match y Amazon Cloud Player.

Este servicio se encuentra disponible en el mercado Android en la red y requiere de la versión 2.2 de Android o mayor.

Los usuarios pueden escuchar hasta 20,000 canciones gratuitamente.

Aquí les dejo el video de Mashable con la explicación y los screenshots de la nueva herramienta.

6 Sitios Web Creativos de Verdad

Sitios Web Creativos es una selección de algunos de los mejores diseños web que encontramos durante nuestros recorridos permanentes en Internet. Estos sitios web sobresalen por su diseño, funcionalidad y creatividad, utilizando Flash, HTML, CSS y/o JavaScript a la perfección. Esta semana tenemos unas excelentes paginas web como: Google y su “do a barrel roll“, One Piece, Cheesse Survival Kit, In Motion Massage, EuroRSCG Colombia y nuestro favorito de esta semana es: Tamron Island. Inspirate!

Google, “Do a barrel”

One Piece

In Motion Massage

Cheese Survival Kit

EuroRSCG Colombia

Tamron Island

El 11% de los internautas no utiliza antivirus según G-Data

Según un estudio de la empresa de seguridad G Data, un 11% de los internautas europeos todavía no utilizan soluciones de seguridad legítimas. La noticia buena es, por supuesto, que ya son casi nueve de cada diez los usuarios concienciados de los peligros que conlleva la red. La aparición de nuevas amenazas es una constante; solo en el primer semestre de 2011 se registraron más de 1,2 millones de nuevos gusanos, troyanos y virus, una cifra que explica el negocio lucrativo en el que se ha convertido el cibercrimen (ya mueve más dinero que las drogas o las armas).

Según la encuesta llevada a cabo por la empresa, los antivirus gratuitos con las soluciones más utilizadas (un 48%). Le siguen de cerca los antivirus de pago, con un 41% de los usuarios. Del 11% restante, un 4% afirma no utilizar ningún tipo de antivirus, un 5% no sabe si utiliza o no una solución de seguridad y un 2% reconoce abiertamente usar un antivirus pirata (en España el porcentaje de personas que confiesan utilizar software pirata crece hasta el 4%, aunque el número real podría ser considerablemente mayor).

Centrándonos en los datos que se han recogido en España, se aprecia que nuestro país es el cuarto en cuanto al uso de antivirus gratuitos (el primero de todos ellos es Francia) y supera la mitad de todos los internautas españoles. Mientras, el uso de los antivirus de pago desciende hasta un porcentaje que ronda el 35%, bastante por debajo de países como Rusia, Reino Unido u Holanda. Estos tres países se disputan la primera posicion, aunque ninguno llega a alcanzar el 50% de uso.

Si nos fijamos en el rango de edades y sexos, se puede apreciar un mayor desconocimiento dentro de las mujeres sobre si su equipo está equipado o no con un antivirus (un 6% frente a un 3% de los hombres). No obstante, el colectivo de usuarios que menos concienciados están son los hombres que se sitúan en el rango de entre 18 y 24 años, con un porcentaje de desconocimiento, uso de programas pirata o ningún uso que llega hasta el 16%.

Este estudio de G Data se ha realizado tomando en cuenta las respuestas de 15.560 internautas procedentes de 11 países europeos, con edades comprendidas entre los 18 y los 65 años.