Las 10 mejores distribuciones GNU/Linux para Seguridad de Redes:

Anteriormente vimos algunas distros especialmente diseñadas para recuperación de datos.

Hoy vamos a ver estas distros de propósito especial.

Estas distros

están principalmente diseñadas para realizar tareas de seguridad en la

red como auditar la seguridad y hacer pruebas de penetración a los

fines de prevenir y monitorear accesos no autorizados, abusos,

alteraciones o denegación de servicios de red. La mayoría de ellas están

disponibles como Live CD, por lo que podemos rápidamente probarlas y

usarlas sin alterar nuestro sistema instalado.

A

continuación tenemos algunas de las distros (sin un orden particular)

especialmente diseñadas para asegurar las redes de computadoras:

Basada

en Ubuntu, es considerada como una de las distros más populares entre

los hackers y entuciastas de la seguridad de redes. Fue creada

combinando dos distros principales: Auditor Security Linux (basada en

Knoppix) y WHAX (anteriormente Whoppix; basada en Slax). BackTrack está

dotada con una gran gama de herramientas de seguridad y de hacking que

incluyen desde password crackers hasta port scanners. Además incluye

una gran colección de exploits así como también programas comunes como

el navegador Firefox.

Network Security Toolkit (NST)

Basada en Fedora es un Live CD equipado con herramientas de análisis de seguridad de redes, programas de validación y monitoreo que puede ser utilizado en servidores virtuales que albergan máquinas virtuales. Su principal objetivo es proveer a los administradores de red de un set completo de herramientas de seguridad de código abierto.

Basada en Fedora es un Live CD equipado con herramientas de análisis de seguridad de redes, programas de validación y monitoreo que puede ser utilizado en servidores virtuales que albergan máquinas virtuales. Su principal objetivo es proveer a los administradores de red de un set completo de herramientas de seguridad de código abierto.

NST está

equipado con una avanzada interfaz de usuario web (WUI) la cual nos

permite configurar las aplicaciones de seguridad y redes,

automatización, y otras tareas. Entre otras características se

encuentran un capturador de paquetes y un sistema de análisis de

protocolos que puede monitorear más de cuatro interfaces de red usando

Wireshark.

Pentoo

Es una distro disponible en Live CD y Live USB creada principalmente para pruebas de penetración y asesoría de seguridad. Basada en Gentoo, está disponible para 32 y 64-bits. Sus características incluyen controladores inalánbricos mejorados con inyección de paquetes, GPGPU cracking software, y llena de buenas herramientas para pruebas de penetración. Actualmente Pentoo tiene como escritorio por defecto a Enlightenment y utiliza el Kernel 2.6.31.6 con los parches lzma y aufs.

Es una distro disponible en Live CD y Live USB creada principalmente para pruebas de penetración y asesoría de seguridad. Basada en Gentoo, está disponible para 32 y 64-bits. Sus características incluyen controladores inalánbricos mejorados con inyección de paquetes, GPGPU cracking software, y llena de buenas herramientas para pruebas de penetración. Actualmente Pentoo tiene como escritorio por defecto a Enlightenment y utiliza el Kernel 2.6.31.6 con los parches lzma y aufs.

nUbuntu (Network Ubuntu)

Básicamente es Ubuntu precargado con herramientas de seguridad para redes y servidores. Cuenta con aplicaciones bien conocidas como nmap, dSniff, Ettercap, y Wireshark. Las funciones principales de nUbuntu como una plataforma de pruebas de seguridad, permite a los usuarios avanzados tomar ventaja de ella como una distro de escritorio. Utiliza por defecto el escritorio liviano Fluxbox window manager.

Básicamente es Ubuntu precargado con herramientas de seguridad para redes y servidores. Cuenta con aplicaciones bien conocidas como nmap, dSniff, Ettercap, y Wireshark. Las funciones principales de nUbuntu como una plataforma de pruebas de seguridad, permite a los usuarios avanzados tomar ventaja de ella como una distro de escritorio. Utiliza por defecto el escritorio liviano Fluxbox window manager.

Aunque su nombre podría sonar muy dañino, en verdad es muy útil. STD son las siglas de Security Tools Distribution. También es conocida como Knoppix STD, esta distro es una versión personalizada de Knoppix y está destinada a usuarios profesionales y novatos que están cómodos trabajando con la línea de comandos. Las características de STD incluyen un buen número de herramientas de seguridad y administración de redes, las cuales están divididas en muchas categorías como encryption utilities, penetration tools, forensic tools, intrusion detection, packet sniffers, wireless tools, y password crackers.

Helix

Basada en Ubuntu, es un Live CD especialemten diseñado para análisis de sistemas, recuperación de datos, auditoría de seguridad, y respuesta a incidentes. Puede ejecutarse en dos modos: Linux mode (bootea un entorno nativo de Linux) y Windows mode (corre dentro de Windows como una aplicación normal). Helix está principamente diseñada para usuarios experimentados y administradores de red que trabajan en redes de computadoras y están constantemente bombardeadas con altos niveles de brechas de seguridad y pérdida de datos.

Basada en Ubuntu, es un Live CD especialemten diseñado para análisis de sistemas, recuperación de datos, auditoría de seguridad, y respuesta a incidentes. Puede ejecutarse en dos modos: Linux mode (bootea un entorno nativo de Linux) y Windows mode (corre dentro de Windows como una aplicación normal). Helix está principamente diseñada para usuarios experimentados y administradores de red que trabajan en redes de computadoras y están constantemente bombardeadas con altos niveles de brechas de seguridad y pérdida de datos.

Damn Vulnerable Linux (DVL)

Basada en Slackware y Slax, es un Live DVD intencionalmente cargado con programas dañados, desconfigurados, desactualizados, y con exploits con fines educativos. A pesar de que DVL no provee herramientas para seguridad de redes, puede enseñar y demostrar una variedad de tópicos esenciales de seguridad como explotación web, inyección SQL, vulnerabilidades del kernel y otros programas populares.

Basada en Slackware y Slax, es un Live DVD intencionalmente cargado con programas dañados, desconfigurados, desactualizados, y con exploits con fines educativos. A pesar de que DVL no provee herramientas para seguridad de redes, puede enseñar y demostrar una variedad de tópicos esenciales de seguridad como explotación web, inyección SQL, vulnerabilidades del kernel y otros programas populares.

Puede compartir con nostros cualquier otra distro que conozcas que no hayamos mecionados aquí con tus comentarios.

Wifislax

WiFiSlax es una distribución GNU/Linux

con funcionalidades de LiveCD y LiveUSB pensada y diseñada para la

auditoría de seguridad y relacionada con la seguridad informática en

general.

WiFiSlax incluye una larga lista de herramientas de

seguridad y auditoría listas para ser utilizadas, entre las que destacan

numerosos escáner de puertos y vulnerabilidades, herramientas para

creación y diseño de exploits, sniffers, herramientas de análisis

forense y herramientas para la auditoría wireless, además de añadir una

serie de útiles lanzadores.

Descarga| Wifislax

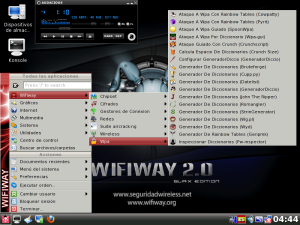

Wifiway

Wifiway es una distribución GNU/Linux

pensada y diseñada para la auditoría de seguridad de las redes WiFi,

Bluetooth y RFID. Se publican imágenes iso con funcionalidades de LiveCD

y LiveUSB.

Si quieres saber más sobre este lanzamiento, en La mirada del replicante de nuevo publicaban hace unos meses un avance de la versión beta de Bugtraq del que rescatamos la siguiente lista de características:

- Anonimato e investigación: Osiris, Proxys, Web Domain, Geolocalización, Investigaciones, Host redirección, borrado de logs.

- Enumeración: Fingerprint y reconocimiento

- Mapping: IPV6, análisis de puertos, VPN

- Auditoría Web: Bases de datos, analítica web, panel finders, spiders

- Detección de vulnerabilidades

- Pentesting: exploits, flooding, IPV6

- Sniffers

- Ataques de Fuerza Bruta: online, offline, hashing, diccionarios

- Comunicaciones: 802.11, GSM, HRPT | WEFAX | VOIP

- Malware Laboratorios: Host redireccion, Joiners & Crypters, Signature research, Webshells, botnets, troyanos, virus, spreaders & downloaders, backdoors, smart phones, SandBox.

- Anti-malware: cortafuegos, antirootkits.

- Análisis forense: análisis de archivos ejecutables, disk analysis, digital forensics, carving, debugger, documentos, hassing & passwords, memoria RAM, network.

- Seguridad movil

- Virtualización

- Bugtrack Tools: incluye herramientas propias como Bugtrack Spider, Backnoya, Blacklist, Bugtrack log remover o Bugpack.pl

Para terminar, en la página oficial del proyecto hay más información y los enlaces de descarga a Bugtrq 2, que como curiosidad se ofrece en varias ediciones, a elegir entre basada en Ubuntu, Debian o openSUSE

con los entornos de escritorio KDE, GNOME o Xfce y en versiones para 32

y 64 bits. Pero no podemos cerrar esta nota sin aconsejar visitar el canal de YouTube de la distribución, donde se cuelgan habitualmente vídeos con tutoriales que harán las delicias a más de uno.

Incluye una larga lista de herramientas de seguridad y auditoría

inalámbrica listas para ser utilizadas, especializadas en la auditoría Wireless, además de añadir una serie de útiles lanzadores.

Aunque está influida por inicio de varios desarrollos, algunos muy populares como es el caso de WiFiSlax,

se debe destacar que Wifiway no está basada en otras distribuciones

sino que se realizó usando Linux From Scratch. Además los autores que

trabajan actualmente en el desarrollo de esta distribución GNU/Linux son los mismos que desarrollaron WiFiSlax.

BackBox 2.01, otra distro para hacking/cracking

Uno de los muchos sitios que frecuento es DistroWatch.com, para… entre otras cosas, ver qué tal le va a ArchLinux en el ranking de los últimos 6 meses. Por cierto, solo lo separan menos de 100 puntos de Debian para ocupar el lugar No.5

El caso es que he leído que una nueva versión de BackBox ha visto la luz. Honestamente, no conocía esta distro

BackBox 2.01 salió el 2 de enero de 2011, es una distro basada en Ubuntu diseñada específicamente para tareas vinculadas a seguridad de redes, análisis forense, ingeniería inversa, reportes, etc.

Es un DVD que además es LiveCD, en el cual pueden encontrar herramientas como ettercap (v0.7.4.2), John the Ripper (v1.7.8), Metasploit (v4.2), Nmap (v5.51), Wireshark (v1.6.3), y muchas otras.

Sobre software un poco más general, esta versión viene con Xfce 4.8, kernel Linux 2.6.38 y está basado en Ubuntu 11.04.

Les dejo el link de descarga del .ISO :

Este es el link oficial donde podrán encontrar más datos técnicos: Anuncio en BackBox.org.

Ahora… ustedes se preguntarán … ¿sí, y qué onda con esto? …

Justo ayer estaba hablando con un amigo sobre violar seguridad de redes Wifi, me comentaba que él había usado WifiSlax, yo le comenté que una vez usé BackTrack y bueno, surgió el tema de aplicaciones, tipos de cifrados para nuestras redes y etc.

El asunto es que hay distros (BackTrack,

WifiSlax y esta BackBox) que traen las aplicaciones y herramientas que

necesitaríamos si deseamos violar (o comprobar jeje) la seguridad de

redes Wifi, interceptar paquetes de datos, intervenir conversaciones,

decriptar datos, etc. O sea… hablando en términos menos técnicos, con

estas distros podremos hacer lo siguiente:

- Tomarle prestado el internet a nuestro vecino entrando en su Wifi.

- Saber lo que está hablando nuestra linda vecinita del apartamento continuo mediante su MSN.

- Dependiendo de qué tan seguro sea el webmail que use nuestro padre, podríamos saber qué emails está leyendo y enviando.

- Hacernos (tomar prestado) el usuario y password de cualquier cuenta web de alguien cerca nuestro, o sea, podríamos obtener usuario+contraseña de la cuenta de algún sitio donde nuestra hermana esté registrada.

- Y más, mucho más, hasta donde su imaginación y conocimientos puedan llegar.

Sitio oficial de BackBox : http://www.backbox.org/

Foro de soporte de BackBox : http://forum.backbox.org/

+ comentarios + 3 comentarios

Recomendadas, espero les sirva...

He leido el post y esta bastante bien, tiene varias distros buenas.

Lo que no me ha gustado (como opinion personal) son las posibilidades que das al final del articulo.

Eso de romper WiFi ajenos, robar (no tomar prestado, es robar) usuario y contraseña de cuentas web ajenas, leer correos sin autorizacion...

Por no decir que todo esto es ilegal, moralmente es repugnante. Mancha ciertos derechos fundamentales de internet, como la privacidad (por no decir suplantacion de identidad, que sea la web o servicio que sea, sigue siendo un delito muy grave).

Rompe toda etica de cualquier aficionado o consultor de seguridad informatica, y mancha el buen nombre de las practicas de hacking (tambien llamado hacking etico).

Luego sale en la television un reportaje de seguridad y con mencionar la palabra "hacker" a la gente lo primero que le viene a la cabeza es un individuo/a sin ningun tipo de moral ni etica. Y esto mancha el buen nombre de muchos profesionales.

Esta es mi opinion, pero le aseguro que es compartida por miles de personas.

Un saludo.

Pues a mi me parece bien mangar el internet al vecino o averiguar user y pass de la vecina, así aprendo.

Otra cosa es que me dedique a borrarle los correos por amor al arte o el disco duro por que se le ocurrio descargar un archivo que tenia un troyano apuntando a un puerto conocido y la contraseña por defecto...

Si los sistemas son vulnerables, no es culpa de los hackers o lammers y es bueno que sean hackeados, para que la gente aprenda a no confiar en ellos y sean mejorados. Esa indignación varata está bien para la CIA y la NSA, pero en otros casos es una gilipolleZ ya que eso de la ética hacker es una chorrada dicha por muchos idiotas que se las dan de hacker por haber leído algún que otro articulo de revista para lammers.