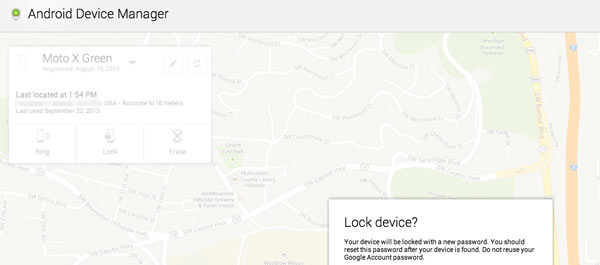

Esta es una semana muy importante para la factoría Google. Y es que el gigante de las búsquedas ha convocado a la comunidad de desarrolladores para su evento anual, el Google I/O, con el objetivo de presentar sus novedades más sonadas en el año que nos ocupa. Una de las presentaciones más esperadas es, sin duda, la de Android 4.5 Lollipop, la nueva versión del sistema operativo para móviles de Google. Lo cierto es que hasta la fecha no contamos con información oficial que pueda darnos pistas sobre cómo será esta edición, aunque en las últimas horas, la compañía ha proporcionado un dato importante que mucho tiene que ver con la seguridad de los equipos. Consciente de que esta es una de las áreas más importantes a atacar, Google ha emitido un comunicado en el que confirma que la próxima versión de Android llevará integrado un interruptor llamado Kill Switch que impedirá que los ladrones desmartphones puedan restablecer los ajustes de fábrica con el objetivo de vender después los equipos en el mercado negro.

Una de las prácticas más extendidas por parte de los ladrones de teléfonos móviles que quieren poner luego estos dispositivos en el mercado es la de los reseteos de fábrica, un gesto que deja completamente en blanco el equipo y que lo convierte de nuevo en una herramienta útil para otro usuario. Esta nueva característica que pregona Google, probablemente integrada en Android 4.5 Lollipop, ya ha sido avistada en iOS 7, la última versión operativa de la plataforma de Apple. Se trata de una tecnología que pretende reducir los hurtos y de hecho, parece que la de Cupertino lo ha conseguido, porque los robos de iPhone han bajado hasta un 38% en la ciudad de San Francisco (California) desde que esta herramienta está activa.

Por ahora, el comunicado que ha realizado Google no aclara de qué manera se implementará esta función en los smartphones. De hecho, existen pocas probabilidades de que pueda llegar a los usuarios a través de una actualización simple y puntual de la herramienta. Esto significa que todos aquellos equipos que no puedan actualizarse a la siguiente edición de Android (en este caso Android 4.5 Lollipop) tampoco tendrán ocasión de disfrutar esta interesante herramienta de seguridad.

Pero, ¿qué hay acerca de las nuevas características, cambios y mejoras que también traerá consigo esta versión? De acuerdo con los rumores difundidos por el medio Android Police, parece que el nuevoAndroid 4.5 Lollipop llegará al mercado equipado con un nuevo diseño llamado Moonshine, más plano y limpio, con iconos circulares mucho más coloridos. Se incluye la barra de estado transparente (ya presente en KitKat) y unos botones de navegación mucho más limpios, fáciles de utilizar. Se espera, por otra parte, que veamos algunos cambios de color en la barra de navegación y en el fondo del menú. Parece ser que en lugar del clásico color gris pasarían a una tonalidad rojo brillante.

También podríamos ver nuevos botones en la pantalla principal y la posibilidad de que el botón Homesea remplazado. Se incluirían ventanas multitarea completamente funcionales y las aplicaciones se verían como ventanas interactivas, en lugar de espacios estáticos. Funcionarían a través del lenguaje HTML5. Además, gracias a la función multitarea, el usuario tendría la opción de gestionar otros asuntos aunque tenga la aplicación abierta, como por ejemplo responder un correo electrónico sin tener que apagar el programa que estuviera utilizando en ese preciso momento.